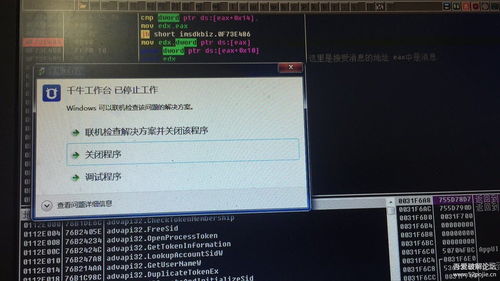

在软件逆向工程中使用OllyDbg(OD)等调试工具时,经常遇到程序在特定断点处异常终止的情况。这通常是软件内置的反调试(Anti-Debugging)或反逆向(Anti-Reverse Engineering)检测机制被触发所致。这些机制旨在防止未授权的分析、破解或篡改。以下将详细解析常见的检测类型、原理及初步应对思路。

一、常见的反调试检测类型

- 调试器检测

- 进程枚举检查:程序会枚举当前运行的进程,查找调试器相关进程名(如ollydbg.exe、x64dbg.exe)。若发现,则主动退出或触发异常。

- 父进程检测:某些调试器启动目标程序时,会作为其父进程。软件通过检查父进程身份来判断是否被调试。

- 窗口类名检测:扫描系统窗口,查找调试器特有的窗口类名(如“OLLYDBG”)。

- 硬件断点与软件断点检测

- Dr寄存器检查:x86架构的调试寄存器(Dr0-Dr7)用于设置硬件断点。程序可通过检查这些寄存器的值是否被修改,判断是否有调试器附加。

- 代码完整性校验:软件断点通常通过插入INT3(0xCC)指令实现。程序可能对关键代码段进行CRC校验或哈希计算,若发现代码被修改(如断点破坏原指令),则触发保护机制。

- 时间差检测

- 在关键代码段前后插入时间戳检查。调试时单步执行或断点会导致代码执行时间显著变长,超出阈值即判定为调试环境。

- 异常处理检测

- 故意触发异常(如除零、非法指令),观察异常处理流程。调试器通常会接管异常,而正常运行时异常由程序自身处理。通过对比行为差异即可检测调试器存在。

- 环境检测

- 检查系统痕迹,如注册表、磁盘文件中是否含有调试器安装信息,或检测虚拟机、沙箱环境(常用于恶意软件分析)。

二、程序“运行到断点就结束”的可能原因

根据描述,在OD下断点后程序直接结束,很可能触发了以下机制之一:

- 断点指令检测:程序检测到代码段被插入INT3指令,主动退出。

- 调试器进程被识别:程序启动时即检测到OD进程,执行退出流程。

- 断点触发后的异常处理被监控:程序设有异常处理钩子,当断点触发异常时,调试器介入行为被捕获,导致程序终止。

三、基础应对策略

- 隐藏调试器

- 使用插件或修改OD设置,隐藏调试器特征(如修改窗口类名、进程名)。

- 采用内核模式调试器(如WinDbg)或基于虚拟机的调试环境,降低检测概率。

- 绕过断点检测

- 尽量使用硬件断点(Hardware Breakpoint)而非软件断点,避免修改代码段。

- 对关键代码段进行备份,断点触发后及时恢复原指令,或采用内存断点(Memory Breakpoint)。

- 动态分析与静态分析结合

- 先通过静态分析(IDA Pro等)定位检测函数,再动态调试时绕过相关代码(如NOP掉检测调用或修改条件跳转)。

- 使用脚本自动化修改内存数据,干扰检测逻辑(如伪造时间戳、清零调试寄存器)。

- 使用专用反反调试工具

- 如ScyllaHide、TitanHide等插件,可针对性隐藏调试器痕迹。

四、注意事项

- 不同软件的保护机制可能多层嵌套,需耐心分析。

- 部分商业软件采用高强度加壳(如VMProtect、Themida),反调试机制复杂,需结合脱壳步骤。

- 始终在合法范围内进行逆向分析,遵守软件许可协议及相关法律法规。

遇到调试中断问题,需系统性地排查反调试类型,并结合调试技巧与工具逐步绕过。逆向工程是持久战,积累经验与熟悉系统底层机制至关重要。